Van_Dee

Senin, 28 Januari 2013

Rabu, 09 Januari 2013

Physical Memory Dump and What to Do About it

Physical memory dump is not a good thing to have happen. Whenever this comes up it actually means that whatever files and programs that are running at the time of the dump are put onto a sort of hidden file to be analyzed at a later date.

Physical Memory Dump Symptoms

This error is typically associated with the Blue Screen of Death and will therefore be known as it is a stop error. In other words, your computer will stop suddenly, which really means it is crashing so to speak. Once this occurs you will see an error message alerting you to the fact the physical memory dump is taking place.

Physical Memory Dump Causes

There are a wide range of factors that can all be attributed to a physical memory dump. Overclocking, dust build up, underpowered PC, and overheating can all cause this, but they are not the most common cause. The most common cause is a registry that has become cluttered with corrupt files.

Fixing a Physical Memory Dump

Again, the dump is really so data can be analyzed later, but you can address what might be causing the problem and keep it from happening again. First, you should check some routine items:

Ensure your power supply is adequate.

Check your PC for overheating issues.

Clean your PC as best you can to get as much dust and debris off as possible.

If routine maintenance doesn’t fix the problems you can try resetting your page file:

Steps:

1. Right Click My Computer.

2. Select Properties, then the Advanced Tab.

3. Under Performance, click Settings.

4. Click on the Advanced Tab.

5. Click on the Change Button.

6. Click on the Custom Size button and click in the Initial Size box.

7. Make the size of the page file 0.

8. Click in the Maximum Size box.

9. Make the size of the page file 0.

10. Click set.

11. Restart your computer and run a defrag.

12. Once the defrag is done, go back to the page file settings above and click on the Change Button.

13. For the Initial and Maximum page file size make it 1.5 times the amount of ram your computer has.

14. Click on the Set Button again.

15. Reboot your computer again.

Jumat, 07 Desember 2012

Membuat Folder yang Terkunci (Berpasswod) Biar Nyimpan Data di Komputer Aman

Nah bagi temen - temen yang kebiasaan punya masalah dengan menyimpan data yang aman, neh ada sedikit tips dari ane. Caranya yaitu dengan membuat sebuah Folder yang BERPASSWORD (terkunci), sehingga cuma ente yang bisa membuka data itu dan orang lain tidak bisa membukanya kecuali orang itu tau password anda...

Langkah-langkahnya adalah sebagai berikut:

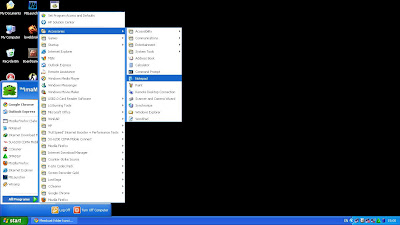

1.Buka program Notepad (untuk Windows XP, program Notepad bs diakses dgn klik: Start>All Programs>Accessories>Notepad).

|

| Gambar 1. Cara mengakses program Notepad |

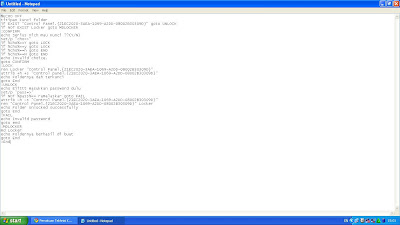

2.Setelah program Notepad terbuka, terus ketikkan list (source code) di bawah ini. Kalo malas, co-pas azha dech.

@ECHO OFF

titipan kunci folder

if EXIST "Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}" goto UNLOCK

if NOT EXIST Locker goto MDLOCKER

:CONFIRM

echo Serius nich mau Kunci ??(Y/N)

set/p "cho=>"

if %cho%==Y goto LOCK

if %cho%==y goto LOCK

if %cho%==n goto END

if %cho%==N goto END

echo Invalid choice.

goto CONFIRM

:LOCK

ren Locker "Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}"

attrib +h +s "Control panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}"

echo Foldernya dah terkunci

goto End

:UNLOCK

echo Eiittt masukkan password dulu

set/p "pass=>"

if NOT %pass%== ramalaskar goto FAIL

attrib -h -s "Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}"

ren "Control Panel.{21EC2020-3AEA-1069-A2DD-08002B30309D}" Locker

echo Folder Unlocked successfully

goto End

:FAIL

echo Invalid password

goto end

:MDLOCKER

md Locker

echo Foldernya berhasil di buat

goto End

:End

|

| Gambar 2. Hasil co-pas "code source" di atas ke Notepad |

3.Terus simpan dengan nama (File name) kunci.bat

Pada Save in, kalian bisa menyimpannya di mana pun sesuai keinginan kalian, mau di Local Disk (C:), (D:), (E:) atau dlm sebuah folder di komputer kalian, tinggal browse aja.. Tapi saran ane, Save ke folder pribadi ente aja. Tinggal browse aja ke folder pribadi ente..

|

| Gambar 3. Notepad yang berisi "source code" disimpan di Local Disk (E:) |

Setelah kalian klik tombol Save, maka sebuah file dengan nama Kunci tercipta...

|

| Gambar 4. File dengan nama Kunci tercipta di Local Disk (E:) |

|

Gambar 5. Setelah double klik pada file Kunci & menunggu bbrp detik, maka terciptalah sebuah folder bernama Locker. Pindahankan data2 anda ke sini. |

|

| Gambar 6. Contoh file lagu yg aq pindah ke folder Locker |

5. Kalau udah dipindahin data-data ente, trus klik double lagi pada file kunci.bat, bila muncul kotak command prompt (gambar 7) tekan azha " Y ".Maka folder Locker akan menghilang, yu...hu....

Dengan begitu data-data kalian tidak akan bisa di utak - atik orang lain.

|

| Gambar 7. Tekan "Y" kalo muncul Command Prompt |

6.Terus, gimana kalo mau membuka lagi? Tenang jangan panik. Klik double azha lagi pada file kunci.bat. Nanti akan muncul kotak command prompt lagi, masukkan passwordnya : ramalaskar

Sim salabim, folder locker muncul lagi.

--------***--------

Catatan :

Untuk lebih aman lagi (tdk dilakukan jg tdk apa2), setelah ente menyimpan (memindah) data ente ke folder Locker dan menguncinya, ente bisa menghapus (delete) file kunci.bat nya sehingga orang "jahil" tidak bisa mengutak-atik file kunci.bat nya. Setelah anda hapus file kunci.bat nya, folder Locker akan berubah menjadi folder ber-icon sama spt Control Panel. Kl ente klik tu icon, maka menu Control Panel keluar. Tapi jangan khawatir, data ente masih ada dalam folder Locker, cuma krn file kunci.bat nya dihapus, maka folder Locker berubah menjadi Control Panel (hanya terlihat kalo ente membuka super hiddennya).. Untuk mengambil data ente lagi, ente tinggal membuat sekali lg file kunci.bat nya seperti langkah2 di atas..

Jika suatu ketika file kunci.bat (lihat gambar 4) tidak sengaja terhapus (terdelete) atau hilang, yang artinya ente tidak bisa mengakses folder Locker (berisi simpanan data ente), jangan khawatir. Kalian tinggal bikin file kunci.bat nya sekali lagi dan letakkan file kunci.bat nya ke tempat di mana file kunci.bat itu hilang. Contohnya jika ente sebelumnya membuat kunci.bat nya di E bikin lagi kunci.bat nya di E (lihat langkah-langkahnya seperti di atas).

Password yang ane pakai adalah standart, kalo mau diganti tinggal edit di bagian list dengan nama "if NOT %pass%==ramalaskar goto FAIL". Kl mau, ganti azha ramalaskar dengan password yang kalian inginkan.

Kl mau pake program juga bisa, kalian bisa cari di goggle program untuk mengunci/menyembunyikan Folder/File.. Kalian bisa gunakan program My Lock Box ataupun program lain yang sejenis...

Sumber: Diadaptasi dari Grup FB Persatuan Tekhnisi Komputer Pelajar.....

Rabu, 19 September 2012

Hidden Local Disk

gan numpang kasih info….

ni salah satu cara ketika laptop kita dipinjam ma temn kita supaya tman kita tidak bisa local disk komputer …..

Cara nya adalah sebagai berikut :

- klik start kemudian pilih Run , setelah itu ketikan cmd lalu kemudian tekan Enter

- Setelah masuk “Comment Prompt (cmd)” , ketikan DISKPART kemudian Enter

- Apabila sudah masuk menu DISKPART> , maka ketikan LIST VOLUME kemudian Enter setelah itu akan tampil seperti gambar dibawah ini :

- Selanjutnya pilih volume yang ingin di “hidden” dengan format select volume 1 (misalkan kita ingin hidden Local Disk D kemudian Enter

-Setelah itu ketik remove letter D (karena kita mau menghiddenkan Local Disk D ) kemudian tekan Enter

Jika berhasil maka Local Disk D akan ter hidden…

Untuk menampilkan Local Disk tersebut kembali tinggal ganti kata remove menjadi assign lalu Enter…

lalu bisa deh local disk kita hidden…..

SELAMAT MENCOBA>>>>>>>>>

Kamis, 24 Mei 2012

Cara Install JDK n Netbeans di Ubuntu 11.10

Assalamu’alaikum gan,,,,,,,

Setelah saya cari dan tanya sana sini akhirnya saya bisa juga menginstall netbeans di ubuntu 11.10 saya hhehe sempet bingung juga tp ternyata mudah kok ,,.

langsung saja untuk langkah pertama buka Terminal (ctrl-Alt-T)

ketikan :

1. sudo apt-get install sun-java6-jdk

2. Download paket Netbeans di http://netbeans.org/downloads/ pilih sesuai

kebutuhan anda

3. copy hasil download di /home/user

4. jika anda masih di terminal ganti direktori ketikan ~$ cd /home/user

5. langkah selanjutnya memberikan hak akses untuk file yang akan kita install yaitu

dengan ketikan ~$ chmod 777 netbeans-7.0-ml-linux.sh

6. selanjutnya kita buat link agar file tersebut dapat dieksekusi dengan mengetikan

~$ sudo ln netbeans-7.0-ml-linux.sh

7. selanjutnya eksekusi file nya dengan mengetikan ~$ sudo ./netbeans-7.0-ml-linux.sh

8. trus tinggal ikuti perintah2 installasi hingga finish sajoo hhehe …. simple kan ..

semoga tutor ini bisa membantu dan bermanfaat amin

Setelah saya cari dan tanya sana sini akhirnya saya bisa juga menginstall netbeans di ubuntu 11.10 saya hhehe sempet bingung juga tp ternyata mudah kok ,,.

langsung saja untuk langkah pertama buka Terminal (ctrl-Alt-T)

ketikan :

1. sudo apt-get install sun-java6-jdk

2. Download paket Netbeans di http://netbeans.org/downloads/ pilih sesuai

kebutuhan anda

3. copy hasil download di /home/user

4. jika anda masih di terminal ganti direktori ketikan ~$ cd /home/user

5. langkah selanjutnya memberikan hak akses untuk file yang akan kita install yaitu

dengan ketikan ~$ chmod 777 netbeans-7.0-ml-linux.sh

6. selanjutnya kita buat link agar file tersebut dapat dieksekusi dengan mengetikan

~$ sudo ln netbeans-7.0-ml-linux.sh

7. selanjutnya eksekusi file nya dengan mengetikan ~$ sudo ./netbeans-7.0-ml-linux.sh

8. trus tinggal ikuti perintah2 installasi hingga finish sajoo hhehe …. simple kan ..

semoga tutor ini bisa membantu dan bermanfaat amin

Rabu, 25 April 2012

Cara Install Theme Buuf Icon pada Ubuntu 11.10

Maaf agan-agan ane cuma mau share ja niiiii...!!!!

Cara Install Theme Buuf Icon pada Ubuntu 11.10. Bosan dengan tampilan icon Standar Ubuntu 11.10 yang anda gunakan sekarang ? Anda dapat menggantinya dengan icon yang lain. Tampilan Icon ini sangat enak dipandang tau.....!!!!

setelah melihat tampilan yang diatas tuh gan....

lumayan seru ciiii.....

ni ane kasih cara nya...

Cara install Buuf Icon

Jalankan terminal agan terus tulis perintah dibawah ini:

Cara Install Theme Buuf Icon pada Ubuntu 11.10. Bosan dengan tampilan icon Standar Ubuntu 11.10 yang anda gunakan sekarang ? Anda dapat menggantinya dengan icon yang lain. Tampilan Icon ini sangat enak dipandang tau.....!!!!

lumayan seru ciiii.....

ni ane kasih cara nya...

Cara install Buuf Icon

Jalankan terminal agan terus tulis perintah dibawah ini:

wget -O buuf3.2.tar.xz http://goo.gl/VJysV

mkdir ~/.icons

tar Jxf buuf3.2.tar.xz -C ~/.icons

mkdir ~/.icons

tar Jxf buuf3.2.tar.xz -C ~/.icons

Cara Mengaktifkan Buuf Icon

Untuk Mengaktifkan Buuf, Agan kembali ke terminal yang dah da tulisan'a tuh pas pada saat install Buuf

gsettings set org.gnome.desktop.interface icon-theme 'buuf3.2'

Pas Agan dah mengaktifkan berarti agan dah BERHASIL mengaktifkan Buuf

Buuf ini hampir sama dengan skin di windows loh ternyata......

Smoga bermafaat gan.....

Salam....

Jumat, 27 Januari 2012

10 Celah Keamanan Web

Upaya untuk mengetahui apakah website kita aman atau tidak adalah

langkah yang dianjurkan dengan tujuan mengetahui kelemahan atau lubang

dari web service kita. Open Web Application Security Project (OWASP)

adalah project open source yang dibangun untuk menemukan penyebab dari

tidak amannya sebuah software dan menemukan cara menanganinya. Ada 10

celah kemanan aplikasi web yang ditemukan dan rekomendasi mereka tentang

menanganinya sebagai sebuah standard keamanan minimal dari aplikasi

web.

Berikut ini adalah 10 celah tersebut dan cara agar kita dapat mengatasi masalah tersebut.

I. Unvalidated input

Semua aplikasi web menampilkan data dari HTTP request yang dibuat oleh user dan menggunakan data tersebut untuk melakukan operasinya. Hacker dapat memanipulasi bagian-bagian pada request (query string, cookie information, header) untuk membypass mekanisme keamanan.

Berikut ini tiga jenis penyerangan yang berhubungan dengan masalah ini:

• Cross site scripting

• Buffer overflows

• Injection flaws

Ada beberapa hal yang dapat dicatat ketika menangani validasi pada aplikasi kita. Pertama, adalah tidak baik pada aplikasi web untuk percaya pada client side scripting. Script tersebut biasanya menghentikan form submission apabila terdapat sebuah input yang salah. Akan tetapi, script tersebut tidak dapat mencegah hacker untuk membuat HTTP requestnya sendiri yang terbebas dari form. Menggunakan client side validation masih bisa membuat aplikasi web yang mudah diserang.

Kedua, beberapa aplikasi menggunakan pendekatan “negative” (negative approach) pada validasinya : Aplikasi mencoba mendeteksi jika terdapat elemen yang berbahaya pada request parameter. Masalah dari jenis pendekatan ini adalah hanya bisa melindungi dari beberapa serangan yaitu : hanya serangan yang dikenali oleh validation code yang dicegah. Ada banyak cara dimana hacker dapat membypass keamanan dari unvalidated input; Masih ada kemungkinan dimana cara yang baru tidak dikenali oleh aplikasi dapat membypass validasi dan melakukan perusakan. Adalah cara yang lebih baik untuk menggunakan pendekatan “positive” (positive approach) yaitu : membatasi sebuah format atau pola untuk nilai yang diijinkan dan memastikan input tersebut sesuai dengan format tersebut.

II. Broken Access Control

Banyak aplikasi yang mengkategorikan user-usernya ke dalam role yang berbeda dan level yang berbeda untuk berinteraksi dengan content yang dibedakan dari kategori-kategori tersebut. Salah satu contohnya, banyak aplikasi yang terdapat user role dan admin role : hanya admin role yang diijinkan untuk mengakses halaman khusus atau melakukan action administration.

Masalahnya adalah beberapa aplikasi tidak efektif untuk memaksa agar otorisasi ini bekerja. Contohnya, beberapa program hanya menggunakan sebuah checkpoint dimana hanya user yang terpilih yang dapat mengakses : untuk proses lebih lanjut, user harus membuktikan dirinya terotorisasi dengan menggunakan user name dan password. Akan tetapi, Mereka tidak menjalankan pengecekan dari checkpoint sebelumnya : dimana apabila user berhasil melewati halaman login, mereka dapat bebas menjalankan operasi.

Masalah lain yang berhubungan dengan access control adalah:

• Insecure Ids – Beberapa site menggunakan id atau kunci yang menunjuk kepada user atau fungsi. ID dapat juga ditebak, dan jika hacker dapat mudah menebak ID dari user yang terautorisasi, maka site akan mudah diserang.

• File permissions – Kebanyakan web dan aplikasi server percaya kepada external file yang menyimpan daftar dari user yang terotorisasi dan resources mana saja yang dapat dan/atau tidak dapat diakses. Apabila file ini dapat dibaca dari luar, maka hacker dapat memodifikasi dengan mudah untuk menambahkan dirinya pada daftar user yang diijinkan.

Langkah-langkah apa saja yang dapat dilakukan untuk mengatasinya? Pada contoh-contoh tadi, kita dapat mengembangkan filter atau komponen yang dapat dijalankan pada sensitive resources. Filter atau komponen tadi dapat menjamin hanya user yang terotorisasi dapat mengakases. Untuk melindungi dari insecure Ids, kita harus mengembangkan aplikasi kita agar tidak percaya pada kerahasiaan dari Ids yang dapat memberi access control. Pada masalah file permission, file-file tersebut harus berada pada lokasi yang tidak dapat diakses oleh web browser dan hanya role tertentu saja yang dapat mengaksesnya.

III. Broken Authentication dan Session Management

Authentication dan session management menunjuk kepada semua aspek dari pengaturan user authentikasi dan management of active session. Berikut ini beberapa hal yang perlu diperhatikan :

• Password strength – Aplikasi kita harus memberikan level minimal dari keamanan sebuah password, dimana dapat dilihat dengan cara melihat panjang dari password dan kompleksitasnya. Contohnya sebuah aplikasi dimana terdapat user baru yang akan mendaftar : aplikasi tidak mengijinkan password dengan panjang 3-4 karakter atau kata-kata simpel yang dapat mudah ditebak oleh hacker.

• Password use – Aplikasi kita harus membatasi user yang mengakses aplikasi melakukan login kembali ke sistem pada tenggang waktu tertentu. Dengan cara ini aplikasi dapat dilindungi dari serangan brute force dimana hacker bisa menyerang berulang kali untuk berhasil login ke sistem. Selain itu, log in yang gagal sebaiknya dicatat sebagai informasi kepada administrator untuk mengindikasikan kemungkinan serangan yang terjadi.

• Password storage – password tidak boleh disimpan di dalam aplikasi. Password harus disimpan dalam format terenkripsi dan disimpan di file lain seperti file database atau file password. Hal ini dapat memastikan bahwa informasi yang sensitif seperti password tidak disebarkan ke dalam aplikasi.

Issue lain yang berhubungan : password tidak boleh dalam bentuk hardcoded di dalam source code.

• Session ID Protection – server biasanya menggunakan session Id untuk mengidentifikasi user yang masuk ke dalam session. Akan tetapi jika session ID ini dapat dilihat oleh seseorang pada jaringan yang sama, orang tersebut dapat menjadi seorang client.

Salah satu cara yang dapat digunakan untuk mencegah terlihatnya session ID oleh seseorang pada suatu jaringan yang sama adalah menghubungkan komunikasi antara sever dan client pada sebuah SSL-protected channel.

IV.Cross site scripting

Cross site scripting terjadi ketika seseorang membuat aplikasi web melalui script ke user lain. Hal ini dilakukan oleh penyerang dengan menambahkan content (seperti JavaScript, ActiveX, Flash) pada request yang dapat membuat HTML output yang dapat dilihat oleh user lain. Apabila ada user lain yang mengakses content tersebut, browser tidak mengetahui bahwa halaman tersebut tidak dapat dipercaya.

Cara yang bisa digunakan untuk mencegah serangan cross site scripting adalah dengan melakukan validasi data masuk dari user request (seperti header, cookie, user parameter, ...). Cara negative approach tidak digunakan : mencoba untuk memfilter active content merupakan cara yang tidak efektif.

V. Buffer overflows

Penyerang dapat menggunakan buffer overflows untuk merusak aplikasi web. Hal ini dilakukan karena penyerang mengirimkan request yang membuat server menjalankan kode-kode yang dikirimkan oleh penyerang.

Kelemahan buffer overflow biasanya sulit dideteksi dan sulit dilakukan oleh hacker. Akan tetapi penyerang masih bisa mencari kelemahan ini dan melakukan buffer overflow pada sebagian aplikasi web.

Terima kasih atas desain dari Java environment, dimana aplikasi yang berjalan pada J2EE server aman dari jenis serangan ini.

Untuk memastikan keamanan, cara yang paling baik adalah melakukan pengawasan apabila terdapat patch atau bug report dari produk server yang digunakan.

VI. Injection flaws

Salah satu kelemahan yang populer adalah injection flaw, dimana hacker dapat mengirimkan atau menginject request ke operating system atau ke external sumber seperti database.

Salah satu bentuknya adalah SQL injection. Berikut ini salah satu contoh dari SQL injection :

http://someServer/someApp/someAction?searchString=jedi

URL diatas akan memproses pencarian dengan kata kunci 'jedi'. Implementasi dimana tidak ada validasi input adalah seperti SQL code berikut ini :

select * from someTable where someField='value'

dimana value adalah nilai dari parameter searchString yang ada pada HTTP request.

Bagaimana jika, hacker melakukan input dari URL seperti ini :

http://someServer/someApp/someAction?searchString=jedi'%20AND%20true;

%20DROP%20DATABASE;'

SQL query yang terbentuk adalah seperti ini :

select * from someTable where someField='jedi' AND true; DROP DATABASE;''

Statement awal pasti akan diterima dimana terdapat klausa AND TRUE. Dan statement selanjutnya yaitu DROP DATABASE juga akan diekseskusi yang akan memberikan kerusakan pada aplikasi.

Serangan ini bisa mungkin terjadi karena input yang tidak divalidasi. Ada dua cara yang bisa dilakukan untuk mencegah serangan ini yaitu:

• Daripada menggunakan statement SELECT, INSERT, UPDATE dan DELETE statement, bisa dibuat fungsi yang melakukan hal serupa. Dengan menggunakan fungsi diharapkan ada pengamanan terhadap parameter. Selain itu dengan adanya fungsi, parameter yang masuk harus sama dengan tipe data dari parameter yang dideklarasikan.

• Hak akses dalam aplikasi juga harus dibatasi. Contohnya, jika aplikasi hanya bertujuan untuk melihat data, tidak perlu diberikan hak akses untuk melakukan INSERT, UPDATE atau DELETE. Jangan menggunakan account admin pada aplikasi web untuk mengakases database. Hal ini juga dapat meminimailkan serangan dari hacker.

VIII. Insecure storage

Aplikasi web biasanya perlu menyimpan informasi yang sensitif seperti password, informasi kartu kredit, dan yang lain. Dikarenakan item-item tersebut bersifat sensitif item-item tersebut perlu dienkripsi untuk menghindari pengaksesan secara langsung. Akan tetapi beberapa metode enkripsi masih lemah dan masih bisa diserang.

Berikut ini beberapa kesalahan yang sering terjadi :

• Kesalahan untuk mengenkripsi data penting

• Tidak amannya kunci, certificate, dan password

• Kurang amannya lokasi penyimpanan data

• Kurangnya penghitungan dari randomisasi

• Kesalahan pemilihan algoritma

• Mencoba untuk menciptakan algoritma enkripsi yang baru

Berdasarkan skenario berikut ini : Terdapat sebuah aplikasi, dimana terdapat password pada user object. Akan tetapi, aplikasi menyimpan user object ke dalam session setelah user login. Permasalahan yang akan muncul pada skenario ini adalah password dapat dilihat oleh seseorang yang dapat melihat session dari user tersebut.

Salah satu cara yang dilakukan untuk menghindari kesalahan penyimpanan informasi yang sensitif adalah : tidak membuat password sebagai atribut dari kelas yang mewakili informasi user; Daripada mengenkripsi nomor kartu kredit dari user, akan lebih baik untuk menanyakannya setiap kali dibutuhkan.

Selain itu, menggunakan algoritma enkripsi yang sudah ada akan lebih baik daripada membuat algoritma sendiri. Anda cukup memastikan algoritma yang akan digunakan telah diakui oleh public dan benar-benar dapat diandalkan.

IX. Denial of Service (DOS)

Denial of Service merupakan serangan yang dibuat oleh hacker yang mengirimkan request dalam jumlah yang sangat besar dan dalam waktu yang bersamaan. Dikarenakan request-request tersebut, server menjadi kelebihan beban dan tidak bisa melayani user lainnya.

Serangan DoS mampu menghabiskan bandwidth yang ada pada server. Selain itu dapat juga menghabiskan memory, koneksi database, dan sumber yang lain.

Pada umumnya sangat sulit untuk melindungi aplikasi dari serangan ini. Akan tetapi masih ada cara yang dapat dilakukan seperti membatasi resource yang dapat diakses user dalam jumlah yang minimal. Merupakan ide / cara yang bagus untuk membuat load quota yang membatasi jumlah load data yang akan diakses user dari sistem.

Salah satu contoh adalah pada implementasi bulletin board : adanya pembatasan user pada saat melakukan search, dimana operasi ini hanya dapat dilakukan setiap 20 detik. Dengan cara ini dapat dipastikan bahwa user tidak bisa menghabiskan koneksi dari database.

Solusi yang lain adalah mendesain aplikasi web dimana user yang belum terotorisasi hanya memiliki akses yang sedikit atau tidak memiliki akses ke content web yang berhubungan dengan database.

X. Insecure Configuration Management

Biasanya kelompok (group) yang mengembangkan aplikasi berbeda dengan kelompok yang mengatur hosting dari aplikasi. Hal ini bisa menjadi berbahaya, dikarenakan keamanan yang diandalkan hanya dari segi aplikasi : sedangakan dari segi server juga memiliki aspek keamanan yang perlu diperhatikan. Adanya kesalahan dari konfigurasi server dapat melewati aspek keamanan dari segi aplikasi.

Berikut ini adalah kesalahan konfigurasi server yang bisa menimbulkan masalah :

• Celah keamanan yang belum dipatch dari software yang ada pada server – administrator tidak melakukan patch software yang ada pada server.

• Celah keamanan server dimana bisa menampilkan list dari direktori atau juga serangan berupa directory traversal.

• File-file backup atau file contoh (sample file), file-file script, file konfigurasi yang tertinggal / tidak perlu.

• Hak akses direktori atau file yang salah.

• Adanya service yang seperti remote administration dan content management yang masih aktif.

• Penggunaan default account dan default password.

• Fungsi administrative atau fungsi debug yang bisa diakses.

• Adanya pesan error yang informatif dari segi teknis.

• Kesalahan konfigurasi SSL certificate dan setting enkripsi.

• Penggunaan self-signet certificates untuk melakukan autentikasi.

• Penggunaan default certificate.

• Kesalahan autentikasi dengan sistem eksternal.

Berikut ini adalah 10 celah tersebut dan cara agar kita dapat mengatasi masalah tersebut.

I. Unvalidated input

Semua aplikasi web menampilkan data dari HTTP request yang dibuat oleh user dan menggunakan data tersebut untuk melakukan operasinya. Hacker dapat memanipulasi bagian-bagian pada request (query string, cookie information, header) untuk membypass mekanisme keamanan.

Berikut ini tiga jenis penyerangan yang berhubungan dengan masalah ini:

• Cross site scripting

• Buffer overflows

• Injection flaws

Ada beberapa hal yang dapat dicatat ketika menangani validasi pada aplikasi kita. Pertama, adalah tidak baik pada aplikasi web untuk percaya pada client side scripting. Script tersebut biasanya menghentikan form submission apabila terdapat sebuah input yang salah. Akan tetapi, script tersebut tidak dapat mencegah hacker untuk membuat HTTP requestnya sendiri yang terbebas dari form. Menggunakan client side validation masih bisa membuat aplikasi web yang mudah diserang.

Kedua, beberapa aplikasi menggunakan pendekatan “negative” (negative approach) pada validasinya : Aplikasi mencoba mendeteksi jika terdapat elemen yang berbahaya pada request parameter. Masalah dari jenis pendekatan ini adalah hanya bisa melindungi dari beberapa serangan yaitu : hanya serangan yang dikenali oleh validation code yang dicegah. Ada banyak cara dimana hacker dapat membypass keamanan dari unvalidated input; Masih ada kemungkinan dimana cara yang baru tidak dikenali oleh aplikasi dapat membypass validasi dan melakukan perusakan. Adalah cara yang lebih baik untuk menggunakan pendekatan “positive” (positive approach) yaitu : membatasi sebuah format atau pola untuk nilai yang diijinkan dan memastikan input tersebut sesuai dengan format tersebut.

II. Broken Access Control

Banyak aplikasi yang mengkategorikan user-usernya ke dalam role yang berbeda dan level yang berbeda untuk berinteraksi dengan content yang dibedakan dari kategori-kategori tersebut. Salah satu contohnya, banyak aplikasi yang terdapat user role dan admin role : hanya admin role yang diijinkan untuk mengakses halaman khusus atau melakukan action administration.

Masalahnya adalah beberapa aplikasi tidak efektif untuk memaksa agar otorisasi ini bekerja. Contohnya, beberapa program hanya menggunakan sebuah checkpoint dimana hanya user yang terpilih yang dapat mengakses : untuk proses lebih lanjut, user harus membuktikan dirinya terotorisasi dengan menggunakan user name dan password. Akan tetapi, Mereka tidak menjalankan pengecekan dari checkpoint sebelumnya : dimana apabila user berhasil melewati halaman login, mereka dapat bebas menjalankan operasi.

Masalah lain yang berhubungan dengan access control adalah:

• Insecure Ids – Beberapa site menggunakan id atau kunci yang menunjuk kepada user atau fungsi. ID dapat juga ditebak, dan jika hacker dapat mudah menebak ID dari user yang terautorisasi, maka site akan mudah diserang.

• File permissions – Kebanyakan web dan aplikasi server percaya kepada external file yang menyimpan daftar dari user yang terotorisasi dan resources mana saja yang dapat dan/atau tidak dapat diakses. Apabila file ini dapat dibaca dari luar, maka hacker dapat memodifikasi dengan mudah untuk menambahkan dirinya pada daftar user yang diijinkan.

Langkah-langkah apa saja yang dapat dilakukan untuk mengatasinya? Pada contoh-contoh tadi, kita dapat mengembangkan filter atau komponen yang dapat dijalankan pada sensitive resources. Filter atau komponen tadi dapat menjamin hanya user yang terotorisasi dapat mengakases. Untuk melindungi dari insecure Ids, kita harus mengembangkan aplikasi kita agar tidak percaya pada kerahasiaan dari Ids yang dapat memberi access control. Pada masalah file permission, file-file tersebut harus berada pada lokasi yang tidak dapat diakses oleh web browser dan hanya role tertentu saja yang dapat mengaksesnya.

III. Broken Authentication dan Session Management

Authentication dan session management menunjuk kepada semua aspek dari pengaturan user authentikasi dan management of active session. Berikut ini beberapa hal yang perlu diperhatikan :

• Password strength – Aplikasi kita harus memberikan level minimal dari keamanan sebuah password, dimana dapat dilihat dengan cara melihat panjang dari password dan kompleksitasnya. Contohnya sebuah aplikasi dimana terdapat user baru yang akan mendaftar : aplikasi tidak mengijinkan password dengan panjang 3-4 karakter atau kata-kata simpel yang dapat mudah ditebak oleh hacker.

• Password use – Aplikasi kita harus membatasi user yang mengakses aplikasi melakukan login kembali ke sistem pada tenggang waktu tertentu. Dengan cara ini aplikasi dapat dilindungi dari serangan brute force dimana hacker bisa menyerang berulang kali untuk berhasil login ke sistem. Selain itu, log in yang gagal sebaiknya dicatat sebagai informasi kepada administrator untuk mengindikasikan kemungkinan serangan yang terjadi.

• Password storage – password tidak boleh disimpan di dalam aplikasi. Password harus disimpan dalam format terenkripsi dan disimpan di file lain seperti file database atau file password. Hal ini dapat memastikan bahwa informasi yang sensitif seperti password tidak disebarkan ke dalam aplikasi.

Issue lain yang berhubungan : password tidak boleh dalam bentuk hardcoded di dalam source code.

• Session ID Protection – server biasanya menggunakan session Id untuk mengidentifikasi user yang masuk ke dalam session. Akan tetapi jika session ID ini dapat dilihat oleh seseorang pada jaringan yang sama, orang tersebut dapat menjadi seorang client.

Salah satu cara yang dapat digunakan untuk mencegah terlihatnya session ID oleh seseorang pada suatu jaringan yang sama adalah menghubungkan komunikasi antara sever dan client pada sebuah SSL-protected channel.

IV.Cross site scripting

Cross site scripting terjadi ketika seseorang membuat aplikasi web melalui script ke user lain. Hal ini dilakukan oleh penyerang dengan menambahkan content (seperti JavaScript, ActiveX, Flash) pada request yang dapat membuat HTML output yang dapat dilihat oleh user lain. Apabila ada user lain yang mengakses content tersebut, browser tidak mengetahui bahwa halaman tersebut tidak dapat dipercaya.

Cara yang bisa digunakan untuk mencegah serangan cross site scripting adalah dengan melakukan validasi data masuk dari user request (seperti header, cookie, user parameter, ...). Cara negative approach tidak digunakan : mencoba untuk memfilter active content merupakan cara yang tidak efektif.

V. Buffer overflows

Penyerang dapat menggunakan buffer overflows untuk merusak aplikasi web. Hal ini dilakukan karena penyerang mengirimkan request yang membuat server menjalankan kode-kode yang dikirimkan oleh penyerang.

Kelemahan buffer overflow biasanya sulit dideteksi dan sulit dilakukan oleh hacker. Akan tetapi penyerang masih bisa mencari kelemahan ini dan melakukan buffer overflow pada sebagian aplikasi web.

Terima kasih atas desain dari Java environment, dimana aplikasi yang berjalan pada J2EE server aman dari jenis serangan ini.

Untuk memastikan keamanan, cara yang paling baik adalah melakukan pengawasan apabila terdapat patch atau bug report dari produk server yang digunakan.

VI. Injection flaws

Salah satu kelemahan yang populer adalah injection flaw, dimana hacker dapat mengirimkan atau menginject request ke operating system atau ke external sumber seperti database.

Salah satu bentuknya adalah SQL injection. Berikut ini salah satu contoh dari SQL injection :

http://someServer/someApp/someAction?searchString=jedi

URL diatas akan memproses pencarian dengan kata kunci 'jedi'. Implementasi dimana tidak ada validasi input adalah seperti SQL code berikut ini :

select * from someTable where someField='value'

dimana value adalah nilai dari parameter searchString yang ada pada HTTP request.

Bagaimana jika, hacker melakukan input dari URL seperti ini :

http://someServer/someApp/someAction?searchString=jedi'%20AND%20true;

%20DROP%20DATABASE;'

SQL query yang terbentuk adalah seperti ini :

select * from someTable where someField='jedi' AND true; DROP DATABASE;''

Statement awal pasti akan diterima dimana terdapat klausa AND TRUE. Dan statement selanjutnya yaitu DROP DATABASE juga akan diekseskusi yang akan memberikan kerusakan pada aplikasi.

Serangan ini bisa mungkin terjadi karena input yang tidak divalidasi. Ada dua cara yang bisa dilakukan untuk mencegah serangan ini yaitu:

• Daripada menggunakan statement SELECT, INSERT, UPDATE dan DELETE statement, bisa dibuat fungsi yang melakukan hal serupa. Dengan menggunakan fungsi diharapkan ada pengamanan terhadap parameter. Selain itu dengan adanya fungsi, parameter yang masuk harus sama dengan tipe data dari parameter yang dideklarasikan.

• Hak akses dalam aplikasi juga harus dibatasi. Contohnya, jika aplikasi hanya bertujuan untuk melihat data, tidak perlu diberikan hak akses untuk melakukan INSERT, UPDATE atau DELETE. Jangan menggunakan account admin pada aplikasi web untuk mengakases database. Hal ini juga dapat meminimailkan serangan dari hacker.

VIII. Insecure storage

Aplikasi web biasanya perlu menyimpan informasi yang sensitif seperti password, informasi kartu kredit, dan yang lain. Dikarenakan item-item tersebut bersifat sensitif item-item tersebut perlu dienkripsi untuk menghindari pengaksesan secara langsung. Akan tetapi beberapa metode enkripsi masih lemah dan masih bisa diserang.

Berikut ini beberapa kesalahan yang sering terjadi :

• Kesalahan untuk mengenkripsi data penting

• Tidak amannya kunci, certificate, dan password

• Kurang amannya lokasi penyimpanan data

• Kurangnya penghitungan dari randomisasi

• Kesalahan pemilihan algoritma

• Mencoba untuk menciptakan algoritma enkripsi yang baru

Berdasarkan skenario berikut ini : Terdapat sebuah aplikasi, dimana terdapat password pada user object. Akan tetapi, aplikasi menyimpan user object ke dalam session setelah user login. Permasalahan yang akan muncul pada skenario ini adalah password dapat dilihat oleh seseorang yang dapat melihat session dari user tersebut.

Salah satu cara yang dilakukan untuk menghindari kesalahan penyimpanan informasi yang sensitif adalah : tidak membuat password sebagai atribut dari kelas yang mewakili informasi user; Daripada mengenkripsi nomor kartu kredit dari user, akan lebih baik untuk menanyakannya setiap kali dibutuhkan.

Selain itu, menggunakan algoritma enkripsi yang sudah ada akan lebih baik daripada membuat algoritma sendiri. Anda cukup memastikan algoritma yang akan digunakan telah diakui oleh public dan benar-benar dapat diandalkan.

IX. Denial of Service (DOS)

Denial of Service merupakan serangan yang dibuat oleh hacker yang mengirimkan request dalam jumlah yang sangat besar dan dalam waktu yang bersamaan. Dikarenakan request-request tersebut, server menjadi kelebihan beban dan tidak bisa melayani user lainnya.

Serangan DoS mampu menghabiskan bandwidth yang ada pada server. Selain itu dapat juga menghabiskan memory, koneksi database, dan sumber yang lain.

Pada umumnya sangat sulit untuk melindungi aplikasi dari serangan ini. Akan tetapi masih ada cara yang dapat dilakukan seperti membatasi resource yang dapat diakses user dalam jumlah yang minimal. Merupakan ide / cara yang bagus untuk membuat load quota yang membatasi jumlah load data yang akan diakses user dari sistem.

Salah satu contoh adalah pada implementasi bulletin board : adanya pembatasan user pada saat melakukan search, dimana operasi ini hanya dapat dilakukan setiap 20 detik. Dengan cara ini dapat dipastikan bahwa user tidak bisa menghabiskan koneksi dari database.

Solusi yang lain adalah mendesain aplikasi web dimana user yang belum terotorisasi hanya memiliki akses yang sedikit atau tidak memiliki akses ke content web yang berhubungan dengan database.

X. Insecure Configuration Management

Biasanya kelompok (group) yang mengembangkan aplikasi berbeda dengan kelompok yang mengatur hosting dari aplikasi. Hal ini bisa menjadi berbahaya, dikarenakan keamanan yang diandalkan hanya dari segi aplikasi : sedangakan dari segi server juga memiliki aspek keamanan yang perlu diperhatikan. Adanya kesalahan dari konfigurasi server dapat melewati aspek keamanan dari segi aplikasi.

Berikut ini adalah kesalahan konfigurasi server yang bisa menimbulkan masalah :

• Celah keamanan yang belum dipatch dari software yang ada pada server – administrator tidak melakukan patch software yang ada pada server.

• Celah keamanan server dimana bisa menampilkan list dari direktori atau juga serangan berupa directory traversal.

• File-file backup atau file contoh (sample file), file-file script, file konfigurasi yang tertinggal / tidak perlu.

• Hak akses direktori atau file yang salah.

• Adanya service yang seperti remote administration dan content management yang masih aktif.

• Penggunaan default account dan default password.

• Fungsi administrative atau fungsi debug yang bisa diakses.

• Adanya pesan error yang informatif dari segi teknis.

• Kesalahan konfigurasi SSL certificate dan setting enkripsi.

• Penggunaan self-signet certificates untuk melakukan autentikasi.

• Penggunaan default certificate.

• Kesalahan autentikasi dengan sistem eksternal.

Langganan:

Postingan (Atom)